La sécurité en ligne est devenue une priorité pour de nombreux utilisateurs, face à la montée des cyberattaques et des violations de données. Chaque jour, des millions de personnes cherchent des moyens efficaces pour protéger leurs informations personnelles et professionnelles. Dans cet environnement numérique en constante évolution, Google Authenticator se démarque comme un outil de choix pour renforcer la sécurité des comptes en ligne.

Google Authenticator génère des codes de vérification temporaires à usage unique, rendant l’accès aux comptes beaucoup plus difficile pour les pirates informatiques. Facile à installer et simple d’utilisation, cet outil offre une couche supplémentaire de protection, essentielle pour sécuriser vos données sensibles.

Lire également : Protocole Proton VPN : le meilleur choix pour votre sécurité en ligne ?

Les avantages de Google Authenticator pour la sécurité en ligne

Lancée en 2010 par Google, l’application Google Authenticator s’est rapidement imposée comme un outil incontournable pour l’authentification à deux facteurs (2FA). Elle utilise la norme TOTP (Time-based One-Time Password) pour générer des codes d’accès uniques, valables pour une courte durée, renforçant ainsi la sécurité de vos connexions en ligne.

Principales fonctionnalités

- Compatibilité : Google Authenticator est compatible avec la majorité des comptes en ligne et des sites web, facilitant ainsi son intégration dans vos pratiques numériques.

- Simplicité d’utilisation : L’application offre une interface intuitive qui permet de générer des codes de vérification en quelques secondes.

- Indépendance : Fonctionnant hors ligne, elle ne nécessite pas de connexion internet pour générer les codes, ce qui la rend particulièrement fiable.

Un rempart contre les cyberattaques

Google Authenticator, en implémentant le 2FA, ajoute une couche supplémentaire de sécurité en plus du mot de passe. Cette méthode rend l’accès à vos comptes beaucoup plus difficile pour les pirates, qui auraient besoin non seulement de votre mot de passe, mais aussi du code généré par l’application.

Lire également : Sécuriser le paiement en ligne : nos conseils pour une transaction en toute confiance !

Adoption et utilisation

Utilisée pour authentifier les connexions à divers sites et services, Google Authenticator est devenue un standard de facto pour ceux qui prennent leur sécurité en ligne au sérieux. Sa compatibilité avec une large gamme de plateformes et sa facilité d’installation en font un choix privilégié pour des millions d’utilisateurs à travers le monde.

Comment installer et configurer Google Authenticator

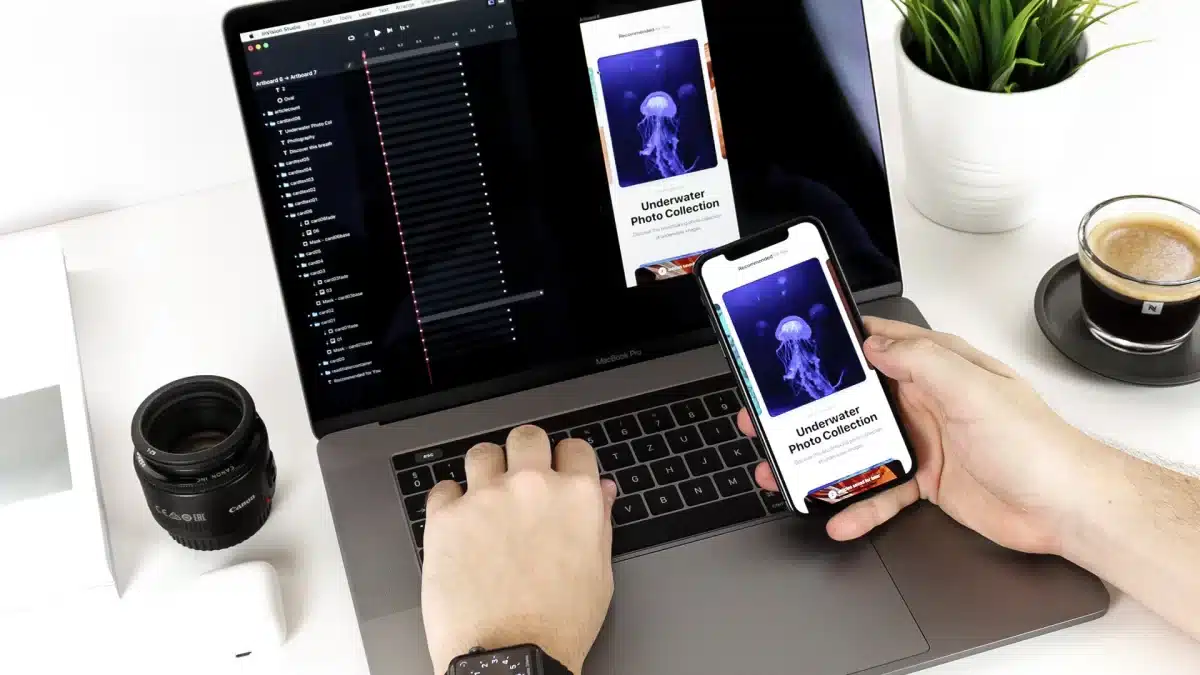

Pour installer Google Authenticator, commencez par télécharger l’application depuis le Google Play Store ou l’App Store. L’application est compatible avec les appareils Android et iOS. Une fois téléchargée, ouvrez l’application et suivez les étapes suivantes :

- Ouvrez Google Authenticator sur votre téléphone.

- Scannez le code QR fourni par le site ou le service que vous souhaitez sécuriser. Vous pouvez aussi entrer manuellement le code secret fourni.

- Le code de vérification apparaîtra instantanément dans l’application.

Configuration et utilisation

Après avoir scanné le code QR ou entré le code secret, Google Authenticator commencera à générer des codes uniques toutes les 30 secondes. Pour sécuriser vos connexions, entrez le code généré par l’application lorsque vous êtes invité à le faire sur le site ou le service que vous souhaitez protéger.

Sauvegarde des comptes

Pour éviter toute perte d’accès en cas de changement de smartphone, sauvegardez les codes de récupération fournis par chaque service. Ces codes permettent de restaurer l’accès à vos comptes en cas de perte d’accès à Google Authenticator.

Remplacer votre smartphone

En cas de changement de téléphone, utilisez la fonctionnalité de transfert de comptes de Google Authenticator. Elle permet de transférer facilement vos comptes d’un appareil à un autre en scannant un code QR, garantissant ainsi une transition sans accroc.

Que faire en cas de changement de smartphone

Changer de smartphone peut sembler fastidieux, surtout lorsqu’il s’agit de transférer des applications critiques comme Google Authenticator. Pourtant, suivez ces étapes simples pour assurer une transition en douceur :

- Ouvrez Google Authenticator sur votre ancien téléphone.

- Accédez aux paramètres de l’application et sélectionnez ‘Transférer des comptes’.

- Choisissez ‘Exporter des comptes’ et scannez le code QR avec votre nouveau téléphone.

Cette fonctionnalité de transfert permet de migrer rapidement vos comptes sans perdre l’accès à ceux-ci.

Utiliser des alternatives pour les sauvegardes

Pour ceux qui cherchent des solutions avec des options de sauvegarde, considérez l’utilisation d’Authy ou de Microsoft Authenticator.

- Authy : Permet de faire des sauvegardes et fonctionne sur plusieurs appareils et plateformes.

- Microsoft Authenticator : Offre des sauvegardes pour les comptes personnels et fonctionne sur plusieurs appareils connectés à un même compte.

Ces applications offrent une flexibilité additionnelle, notamment pour les utilisateurs qui changent fréquemment de téléphone.

Préserver vos codes de récupération

Ne négligez pas les codes de récupération fournis par les sites que vous sécurisez. Conservez-les dans un endroit sûr, idéalement dans un gestionnaire de mots de passe comme 1Password ou LastPass. Ces codes sont essentiels pour restaurer l’accès à vos comptes en cas de perte d’accès à Google Authenticator.

Comparaison avec d’autres outils d’authentification

Face à une pléthore d’outils d’authentification, Google Authenticator se démarque par sa simplicité et son efficacité. Utilisant le standard TOTP (Time-based One-Time Password), il génère des codes d’accès uniques, garantissant une sécurité robuste pour vos comptes en ligne. Google Authenticator, lancé en 2010 par Google, s’illustre comme une solution fiable pour authentifier les connexions à divers sites et services.

Les alternatives : Authy, Microsoft Authenticator, 1Password et LastPass

- Authy : Développée par Twilio, Authy offre des fonctionnalités avancées comme les sauvegardes et la synchronisation sur plusieurs appareils et plateformes. Idéale pour les utilisateurs ayant plusieurs périphériques.

- Microsoft Authenticator : En plus de générer des codes de protection, cette application permet de sauvegarder les comptes personnels et de les gérer sur plusieurs appareils connectés à un même compte Microsoft.

- 1Password et LastPass : Ces gestionnaires de mots de passe intègrent aussi des fonctionnalités d’authentification à deux facteurs (2FA), ajoutant une couche de sécurité supplémentaire lors de la connexion à vos comptes.

La diversité des outils disponibles permet de choisir celui qui répond le mieux à vos besoins spécifiques. Tandis que Google Authenticator privilégie une interface sans fioritures, Authy et Microsoft Authenticator offrent des fonctionnalités supplémentaires telles que les sauvegardes et la gestion multi-appareils. 1Password et LastPass, quant à eux, combinent gestion des mots de passe et authentification à deux facteurs, offrant ainsi une solution complète pour la sécurisation de vos données en ligne.